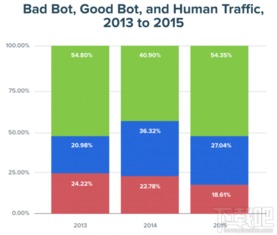

互联网安全警示 近四成软件机器人偏离正道,网络安全开发面临新挑战

多家国际互联网安全公司联合发布的调查报告揭示了一个令人警醒的现象:在全球范围内活跃的软件机器人中,高达40%的比例并未执行其宣称的合法任务,而是从事恶意或非预期的活动。这一数据突显了当前网络空间自动化工具被滥用的严峻态势,也为网络与信息安全软件开发领域敲响了警钟。

所谓“软件机器人”,通常指代那些在互联网上自动执行预定任务的程序,例如网络爬虫、聊天机器人、交易助手等。它们本应服务于信息检索、客户服务、流程自动化等正面用途。报告指出,近四成的机器人已经异化为网络威胁的载体。它们的具体“不干正事”的行为主要包括:

- 恶意爬虫与数据窃取:大量机器人伪装成普通用户或搜索引擎爬虫,持续扫描网站漏洞,大规模抓取敏感数据(如用户个人信息、知识产权内容、未公开的数据库条目),甚至直接参与凭证填充攻击,尝试用泄露的用户名密码组合侵入各类账户。

- 分布式拒绝服务攻击:僵尸网络操控着海量被感染的设备(物联网设备是重灾区),形成庞大的“机器人军团”,对目标网站或服务器发起洪水般的请求,致使其服务瘫痪,从而实施勒索或破坏。

- 虚假信息与流量造假:在社交媒体、电商平台、内容网站上,机器人被用于自动生成和传播虚假评论、刷高点击率、伪造粉丝或销量,扭曲市场信号,污染信息环境,并可能被用于操纵舆论。

- 欺诈与金融犯罪:在金融科技领域,机器人被用于高频试探、撞库攻击、欺诈性交易(如抢购限量商品再转售)以及操纵市场价格。

这些“跑偏”的机器人之所以能大行其道,背后有多重复杂原因:

- 开发门槛降低与黑产产业化:自动化工具开发框架和服务的普及,使得即使技术能力有限的攻击者也能轻易创建或租用恶意机器人。地下黑市形成了完整的机器人开发、销售、租赁产业链。

- 身份伪装与逃避检测技术升级:恶意机器人日益擅长模仿人类行为模式(如随机移动鼠标、间隔点击、更换IP地址、使用真实浏览器指纹),能够绕过基于简单规则的传统安全防护。

- 基础设施的脆弱性:大量物联网设备出厂默认密码薄弱且长期不更新,成为被挟持加入僵尸网络的理想目标。云服务和代理网络的易得性也为机器人提供了匿名的活动温床。

- 经济与政治动机驱动:数据窃取、服务中断、流量造假背后往往关联着巨大的经济利益或地缘政治目的,刺激了恶意行为的持续投入。

面对这一局面,网络与信息安全软件开发正面临前所未有的挑战,也催生了新的防御思路和技术发展方向:

- 从被动响应到主动免疫:安全开发不再仅仅满足于修补漏洞,而是需要在软件设计之初就将“机器人防御”纳入考量,构建具备持续监测、行为分析和自动响应能力的免疫系统。

- 行为分析与人工智能的深度应用:防御方同样需要借助AI和机器学习技术,通过分析海量流量数据,建立正常用户与机器人行为的精细画像,实时识别那些看似合法但实属异常的自动化请求。上下文行为分析(如整个会话序列、操作意图)变得比单一请求验证更为关键。

- 开发更智能的挑战机制:传统的验证码(CAPTCHA)因其糟糕的用户体验和已被AI破解的风险,正逐渐被更无缝、更基于风险的挑战所替代,例如基于设备指纹、行为生物特征(击键动力学、鼠标移动模式)的隐形验证。

- 全生命周期安全管理与合规:对于开发者而言,需要在整个软件开发生命周期(SDLC)中贯彻安全实践,确保自己开发的机器人程序不被恶意利用,同时遵守日益严格的数据保护法规(如GDPR、CCPA),防止成为数据泄露的源头。

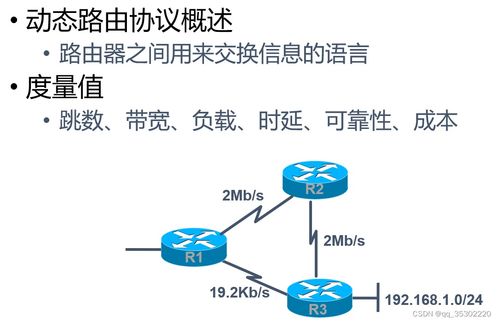

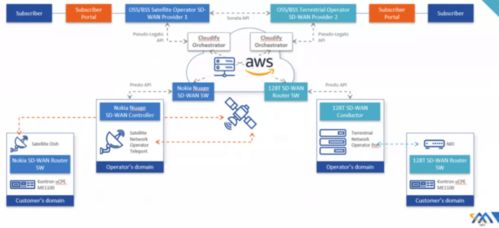

- 生态协同与威胁情报共享:单个组织难以独立应对全球化的机器人威胁。行业需要建立更有效的威胁情报共享机制,安全厂商、云服务商、网络运营商以及终端企业需加强合作,共同绘制恶意机器人的活动图谱,实现联防联控。

总而言之,40%的软件机器人“不务正业”这一数据,深刻反映了网络空间攻防对抗的复杂化与自动化趋势。它不仅是安全团队需要应对的技术问题,更是对网络与信息安全软件开发理念的一次全面审视。未来的安全软件和网络服务,必须内置更强大的“机器人管理”能力,能够在高效服务真实用户的精准识别并拦截那些隐藏在数字洪流中的恶意自动化程序。这要求开发者、安全专家和企业管理者共同努力,推动技术、策略与生态的协同进化,以守护一个更加可信、可靠的数字世界。

如若转载,请注明出处:http://www.shoyouk.com/product/26.html

更新时间:2026-05-30 03:02:27